G-gen の山崎です。本記事は Google Cloud Next '25 in Las Vegas の1日目に行われたブレイクアウトセッション「What’s new in Cloud Run」のレポートです。

他の Google Cloud Next '25 の関連記事は Google Cloud Next '25 カテゴリの記事一覧からご覧いただけます。

- セッションの概要

- Cloud Run の新機能

- Cloud Functions の統合

- Gemini Code Assist in Cloud Run functions

- Cloud Storage volume mounts

- Firebase App Hosting

- Gemini Cloud Assist

- Direct VPC egress improvements

- Identity-Aware Proxy(IAP)built-in

- Cloud Run Threat Detection

- High availability architectures

- Cloud Run Worker Pools

- Vertex Studio to Cloud Run

- Cloud Run with GPUs

- 関連記事

セッションの概要

本セッションでは、Cloud Run with GPUs、High availability architectures、Cloud Run Worker Pools といった Cloud Run の新機能の紹介が行われました。

Cloud Run の新機能

Cloud Functions の統合

2024年8月に Google Cloud のサーバーレス コンピューティング サービスである Cloud Functions が Cloud Run functions としてリブランディングされました。

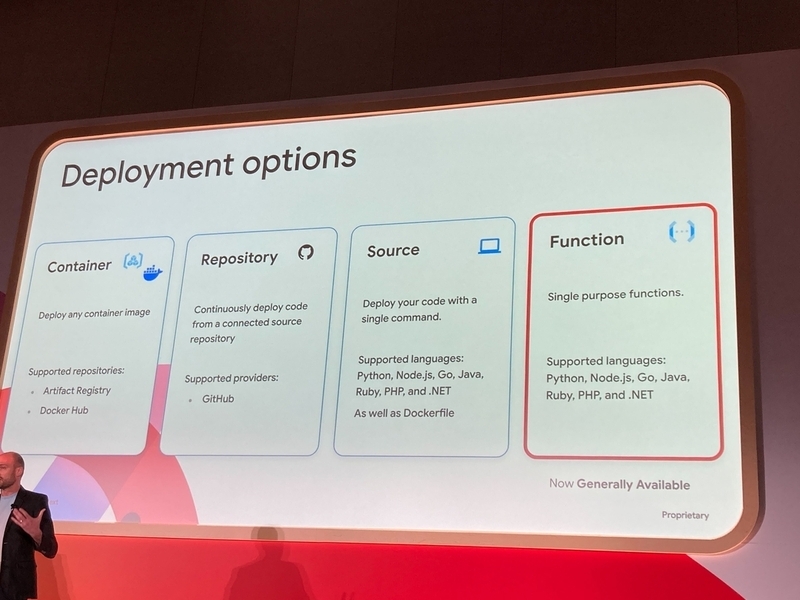

それに伴い、Cloud Run にデプロイする際に新しいデプロイメントオプションとして「関数」が選択できるようになり、コンテナ、リポジトリ、ソースコードに加えて、単一目的の関数をデプロイできるようになりました。

Cloud Functions のリブランディングの詳細については、以下の記事で解説しています。

Gemini Code Assist in Cloud Run functions

Google Cloud コンソール上で、Cloud Run functions のコード作成を行う際に、Gemini Code Assist によるコード作成支援が受けられるようになりました。

Cloud Storage volume mounts

Cloud Run 上で Cloud Storage バケットをローカルファイルシステムのようにマウントする機能が提供されました。

機能の詳細については以下の記事をご一読ください。

Firebase App Hosting

Angular、Next.js、Nest、Astro といったフレームワークを用いて Cloud Run にデプロイを行う際に、Firebase App Hosting を使用することで、より容易にデプロイを行うことが可能となりました。

- 参考 : Firebase App Hosting

Gemini Cloud Assist

Cloud Run に関する以下のようなシーンで Gemini Cloud Assist を活用することができます。

- Design

- Cloud Run リソースの Terraform 構成と gcloud CLI を生成

- Optimize

- Cloud Run リソースのコスト最適化

- Troubleshoot

- トラブルシューティングの支援、修正内容の提案

Direct VPC egress improvements

Cloud Run services では、Direct VPC egress を用いることで、サービスから VPC ネットワークにトラフィックを送信することができます。

しかし、Direct VPC egress を使用する場合、接続先となるサブネットで最大インスタンス数の4倍の IP アドレスを確保することが推奨されており、IP アドレスが枯渇するとコンテナインスタンスのスケーリングが阻害されてしまいます。

今回の改善により、必要となる IP アドレスの数は、最大インスタンス数の2倍となり、以前の半分の IP アドレスの数となりました。

また、アップデートにより Cloud Run jobs でも Direct VPC egress が使用可能となりました。

Direct VPC Egress の詳細な解説については以下の記事をご一読ください。

Identity-Aware Proxy(IAP)built-in

例えば、社内向けの Web アプリケーションを Cloud Run services で構築する場合、Identity-Aware Proxy(IAP)と併せてロードバランサを使用する必要がありました。

アップデートにより、ロードバランサを使用せずに IAP を使用することが可能となりました(プレビュー版の機能)。

機能の詳細については以下の記事をご一読ください。

Cloud Run Threat Detection

Cloud Run Threat Detection は、実行中のコンテナインスタンスを継続的に監視し、コンテナ内で実行される悪意のあるアクション(リモートアクセス、異常な動作、既知の脆弱性など)を検出します。

これらの脅威が発生すると、Security Command Center に表示されます。

機能の詳細については、以下の記事で解説しています。

High availability architectures

Cloud Run はゾーン冗長性を提供するリージョナルサービスのため、Google Cloud がリージョン内のゾーンが障害等で使用できなくなったとしても、サービスの利用上、問題は発生しません。

しかし、リージョン全体の障害の場合にも信頼性を確保したいというユースケースのために、複数のリージョンに Cloud Run をデプロイし、リージョンがダウンした際にリージョンが健全な状態に戻るまでトラフィックのルーティングを停止する機能が提供されました(プレビュー版の機能)。

こちらは追加コストなく使用することができます。

マルチリージョンサービスの詳細については、以下の記事で解説しています。

Cloud Run Worker Pools

Cloud Run services、Cloud Run jobs に続く新たなワークロードとして Cloud Run Worker Pools が発表されました。

Cloud Run Worker Pools は、pull ベースのワークロードとされ、主に以下のユースケースにて使用されるとしました。

- Kafka のキューからタスクを取得して処理を実行

- Pub/Sub の pull サブスクリプションからメッセージをまとめて取得して処理を実行

- Worker Pool を GitHub Actions のセルフホストランナーとして登録

Vertex Studio to Cloud Run

Vertex AI Studio から Cloud Run に対して、ワンクリックでのデプロイが可能となりました。

Cloud Run with GPUs

Cloud Run services において、GPU が使用可能となりました。

以下4つの特徴があるとしました。

- オンデマンド

- ゼロスケール

- 高速起動

- 秒単位の支払い

その中でも特筆すべきは、高速起動とし、GPU がコンテナにない状態から、GPU が完全に起動した状態となるまでの時間が5秒であり、競合他社で利用可能なものよりも数段高速であることを強調しました。

また、Cloud Run jobs においても GPU の使用が近日プレビュー公開となると発表がありました。

これにより、ファインチューニング、バッチ AI 推論、メディア処理といったユースケースにおいて、Cloud Run GPU が使用されることが期待されます。

Cloud Run における GPU の詳細については以下の記事で解説しています。

関連記事

山崎 曜(記事一覧)

クラウドソリューション部

元は日系大手SIerにて金融の決済領域のお客様に対して、PM/APエンジニアとして、要件定義〜保守運用まで全工程に従事。

Google Cloud Partner Top Engineer 2025 選出。

Google Cloud 全 13 資格保有。

フルスタックな人材を目指し、日々邁進。