G-gen の杉村です。Google Cloud (旧称 GCP) の Compute Engine で動作する Windows Server 2022 で Active Directory ドメインコントローラを構成する方法と、そのドメインコントローラに Windows Server を参加させる方法について整理したので、注意点を解説します。

概要

Google Cloud (旧称 GCP) の仮想サーバ提供サービスである Compute Engine で動作する Windows Server 2022 で、以下の手順を確認しました。

- Active Directory ドメインコントローラを構築 (新規フォレスト・ドメイン)

- その新ドメインに別の Windows Server を参加させる

これらの手順は、原則的にはオンプレミスの Windows Server と異なりません。しかし数点の留意事項があるので、それらについてご紹介します。

オンプレミスとの差異

デフォルトではローカル Administrator が無効

Compute Engine で動作する Windows Server のオフィシャルイメージでは、ローカル Administrator が無効化されています。またパスワードが設定されていません。

- 参考 : デフォルトで無効になっているアカウント

Windows Server がドメインコントローラに昇格するためにはローカル Administrator が必須ですので、パスワードを設定したうえでアカウントを有効化する必要があります。

ローカルの Administrator が無効のままドメインコントローラの昇格を試みると、以下のようなエラーが表示されます。

有効化の方法は後述します。

ドメインコントローラーの昇格に関する前提条件の検証に失敗しました。 新しいドメインを作成する場合、ローカルの Administrator アカウントがドメインの Administrator アカウントになります。ローカル の Administrator アカウントのパスワードが要件を満たしていないため、新しいドメインを作成できません。

現在、ローカルの Administrator のパスワードは空白です。このままではセキュリティ上の問題が生じる 可能性があります。新しいドメインを作成する前に、Ctrl+Alt+Del キーを押すか、net user コマンドラインツールを使用するか、またはローカルユーザーとグループを使用して、ローカルの Administrator アカウントに強力なパスワードを設定することをお勧めします。

IP アドレスが原則的に自動取得

Compute Engine の Windows Server では、ネットワークアダプタの設定にて「IP アドレスを自動的に取得する」に設定されています。

Compute Engine のプライベート IP アドレスは Compute Engine VM リソースの属性としてのネットワークインターフェイスに割り当てられます。

OS 上からはこれを「IP アドレスを自動的に取得する」設定により DHCP から取得してます。

この状態では、ドメインコントローラとして昇格する際に「ネットワークアダプタに静的 IP アドレスが割り当てられていないため、DNS の動作が信頼できなくなる可能性がある」旨が警告表示されます。

しかしながら、前述の通り Compute Engine のプライベート IP アドレスは VPC 内のネットワークインターフェイスに一意に割り当てられ、基本的に変更されることがありませんので「IP アドレスを自動的に取得する」のままで問題はありません。

この観点から、VM のネットワークインターフェイスに割り当てる内部 IP アドレスは、エフェメラルではなく静的 IP アドレス がベストです。

このコンピューターには、IP プロパティに静的 IP アドレスが割り当てられていない物理ネットワーク アダプターが、少なくとも1つあります。ネットワークアダプターで IPv4 と IPv6 の両方が有効にされている場合、そのネットワーク アダプターの IPv4 および IPv6 プロパティの両方に、IPv4 と IPv6 の両方の静的 IP アドレスを割り当てる必要があります。ドメインネームシステム (DNS) 動作を信頼できるものにする ために、このような静的 IP アドレスの割り当てを、すべての物理ネットワークアダプターに対して行う必 要があります。

ただし、DNS 設定は静的に指定することになります。ドメインコントローラの VM では、使用する DNS としてループバックアドレス (127.0.0.1) が、ドメインコントローラへの昇格時に自動的に指定されます。またドメインに参加する側の VM では、ドメインコントローラの IP アドレス (ないし AD ドメインのドメイン名を解決できる DNS の IP アドレス) を直接指定します。

ドメイン参加側の VM ではこのように静的に DNS を指定する方法のほか、Cloud DNS に DNS フォワーディングゾーンを作成して特定ドメインだけをドメインコントローラの DNS にフォワードするよう設定する方法も紹介されています。

ドメインコントローラ構築手順

概要

前述の通り、Compute Engine において Active Directory ドメインコントローラを構築する際の手順は、オンプレミスと大きく変わりません。

ただし前述の「ローカル Administrator がデフォルトでは無効化されている」点や、Windows Server は日本語イメージが配布されていない点を考慮すると、以下のようになります。

- 必要に応じて Windows Server を日本語化

- ローカル Administrator のパスワード設定・アカウント有効化

- 「役割と機能の追加」から Active Directory ドメインサービスをインストール

- サーバーマネージャで、ドメインコントローラへの昇格を実施

1. Windows Server の日本語化

必要に応じて、以下の記事を参考にして日本語化を実施します。

2. ローカル Administrator のパスワード設定・アカウント有効化

ローカル Administrator はデフォルトではパスワードが設定されておらず、アカウント自体も無効化されています。

以下のように有効化します。

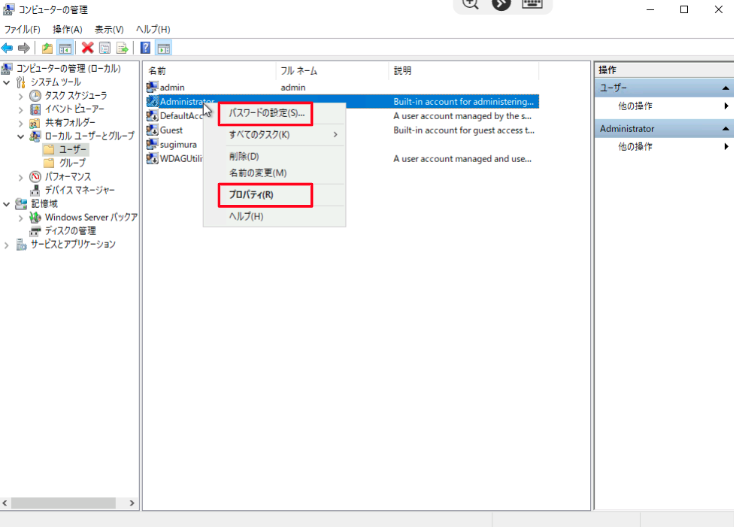

- コンピューターの管理から「ローカルユーザーとグループ」>「ユーザー」を開く

- Administrator を右クリックして、新しいパスワードを設定

- Administrator を右クリックしてプロパティを開き、「アカウントを無効にする」をオフにして保存する

3. Active Directory ドメインサービスをインストール

「役割と機能の追加」から Active Directory ドメインサービスをインストールします。

オンプレミス等の通常の手順と変わらないため、当記事では割愛します。

4. ドメインコントローラへの昇格

サーバーマネージャを開き、ドメインコントローラへの昇格を実施します。

こちらも通常の手順と変わらないため、当記事では割愛します。

前述の通り、固定 IP アドレスに関する警告文が表示されますが、問題ありません。

ドメイン参加手順

手順の概要

Compute Engine で動作する Windows Server を、同じく Compute Engine 上のドメインコントローラでホストされるドメインに参加させる方法については、こちらも通常の手順と変わりありません。

当記事では詳細な解説は割愛しますが、概ね以下のとおりです。

- DNS の設定 (AD ドメインのドメイン名を名前解決可能にする)

- システム設定の「このPCの名前を変更 (詳細設定)」からドメインへ参加

- 適切な権限を持つ AD アカウントで認証

ファイアウォール

注意点としては、VPC ファイアウォールにてドメインコントローラと参加サーバの間で必要なポートがオープンである必要あります。

以下の Microsoft の公式ドキュメントに沿って必要なポートを最小限で開けるのが理想的ですが、通信要件が多岐にわたるので、リスクを理解した上でドメインコントローラと参加サーバの間で全 TCP/UDP ポートを許可するのも選択肢と成り得ます。

DNS 設定

また前述の通り、ドメイン参加側の VM の「アダプタ設定」にて静的に DNS を指定する方法のほか、Cloud DNS に DNS フォワーディングゾーンを作成して特定ドメインだけをドメインコントローラの DNS にフォワードするよう設定する方法もあります。

この方法では VPC ネットワーク内の全 VM の名前解決に影響が及ぶので、影響を理解してご利用ください。

杉村 勇馬 (記事一覧)

執行役員 CTO

元警察官という経歴を持つ IT エンジニア。クラウド管理・運用やネットワークに知見。AWS 認定資格および Google Cloud 認定資格はすべて取得。X(旧 Twitter)では Google Cloud や Google Workspace のアップデート情報をつぶやいています。

Follow @y_sugi_it